|

Rootkit - Wikipedia. Il rootkit . Questi software, oltre a garantire tali accessi, si preoccupano di mascherare s. Il termine inglese . Il termine rootkit generalmente assume una connotazione negativa, perch.

Ottenere questo tipo di accesso pu. Una volta installato il Rootkit, . La chiave di questo attacco sta quindi nei permessi di root o Amministratore. Con questi permessi . I metodi per rilevare rootkit includono l'utilizzo di un sistema operativo alternativo e fidato, metodi di analisi comportamentale (behavioral- based methods), signature scanning, analisi dei dump della memoria (memory dump). CD Contents Antivirus Tools ComboFix (07-08-2010): Designed to cleanup malware infections and restore settings modified by malware (Windows Freeware). La rimozione pu. Se un intruso . Lane Davis e Steven Dake hanno scritto il primo rootkit conosciuto, nel 1. Sun. Os UNIX della Sun Microsystem. Nel 1. 98. 3, nella conferenza tenutasi dopo aver ricevuto il premio Turing, Ken Thompson dei Laboratori Bell, uno dei creatori di Unix, ha teorizzato un compilatore C alterato, nelle distribuzioni Unix, e ha discusso l'exploit. Il compilatore modificato avrebbe rilevato i tentativi di compilare i comandi Unix di login e generato, di conseguenza, del codice alterato che avrebbe accettato non solo la password corretta dell'utente, ma una password addizionale di “backdoor”, conosciuta solo dall'attaccante. Inoltre il compilatore alterato avrebbe rilevato tentativi di compilare una nuova versione del compilatore stesso, inserendo cos.

Una revisione del codice sorgente del comando di login o l'aggiornamento del compilatore non avrebbe rivelato nessun codice malevolo. Questo exploit era l'equivalente di un rootkit. Il primo virus, che attaccava personal computer, documentato, risale al 1.

Question: Do I have a rootkit? Answer: You can scan the system for rootkits using GMER. Run gmer.exe, select Rootkit tab and click the "Scan" button.Brain intercettava i tentativi di leggere il settore di avvio e li reindirizzava ad altre parti dell'hard disk, dove era mantenuta una copia del boot originale. Con il passare del tempo i metodi di occultamento dei virus DOS divennero pi.

Il primo rootkit a bersagliare un sistema Mac OS X . Il software includeva un lettore musicale il quale di nascosto installava un rootkit che limitava la capacit. Lo scandalo che ne . Appena dopo la segnalazione di Russinovich, sono apparsi diversi malware che sfruttavano questa vulnerabilit.

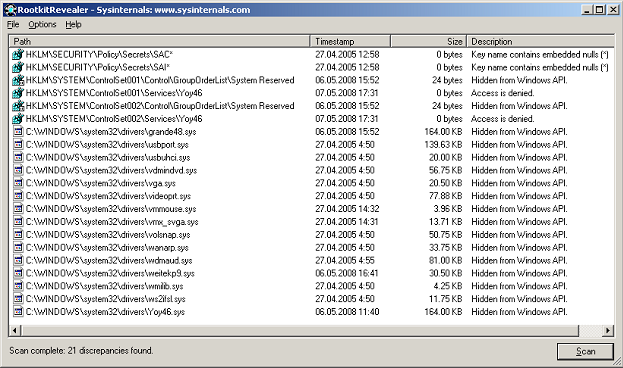

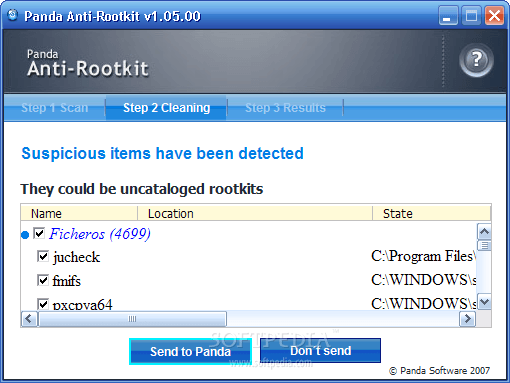

Sony BGM ha rilasciato delle patch per cancellare il rootkit, ma queste hanno esposto gli utenti ad una vulnerabilit. Le intercettazioni cominciarono circa ad agosto 2. Gli intrusi installarono un rootkit che aveva come bersaglio l'AXE telephone exchange della Ericsson. In accordo con la IEEE Spectrum, questo . Il rootkit . Una backdoor consentiva ad un operatore, con i permessi da amministratore di sistema, di disattivare il log delle transazioni della centrale, gli allarmi e i comandi di accesso relativi alla sorveglianza. Il rootkit venne scoperto in seguito ad un aggiornamento errato che causava la mancata consegna degli SMS, il quale generava un rapporto di errore automatico. Gli ingegneri della Ericsson furono chiamati ad investigare sul problema, e scoprirono cos. La maggior parte dei rootkit sono classificati come malware, perch. Per esempio il carico (payload) che si porta dietro un rootkit potrebbe segretamente rubare le password dell'utente, informazioni sulle carte di credito, risorse dal computer oppure potrebbe svolgere attivit. Un numero ridotto di rootkit pu. Uno dei possibili metodi per raggiungere tale scopo . Il sostituto sembra funzionare normalmente, ma accetta anche una combinazione di login (username e password) segreta che permette all'attaccante un accesso diretto al sistema con privilegi di amministratore, bypassando cos. I computer “zombie” fanno tipicamente parte di una vasta botnet che pu. Alcohol 1. 20% e Daemon Tools sono esempi di rootkit commerciali non ostili usati per superare i sistemi di protezione dalla copia come Safe. Disc o Secu. ROM. Anche il software antivirus Kaspersky usa tecniche che lo fanno assomigliare ad un rootkit per proteggere s. Infatti lui carica dei suoi drivers per intercettare le attivit. I suoi processi non sono nascosti ma non possono essere terminati con metodi standard (Pu. Esistono combinazioni ibride che possono combinare, per esempio, la modalit. Hanno diversi possibili vettori di installazione per intercettare e modificare il comportamento standard delle application programing interfaces (APIs). Alcuni iniettano delle dynamically linked library (come ad esempio dei file. DLL su windows, o dei file. I meccanismi di injection includono: L'utilizzo di estensioni delle applicazioni, fornite dal produttore stesso. Per esempio, Windows Explorer ha delle interfacce pubbliche che permettono a terze parti di estenderne le funzionalit. Inoltre, il rootkit ha bisogno di monitorare il sistema per scoprire ogni nuova applicazione che esegue e modificare anche la sua memoria, solo cos. La maggior parte dei sistemi operativi consentono ai driver dei dispositivi di operare in modalit. Per questa ragione molti rookit in kernel- mode sono sviluppati come driver per dispositivi o moduli caricabili, come quelli per il kernel (loadable kernel modules) su sistemi Linux o driver per dispositivi su sistemi Windows. Questa classe di rootkit ha un accesso completo senza restrizioni di sicurezza, ma sono molto pi. La loro elevata complessit. Qualunque software, come ad esempio un antivirus, che opera su un sistema compromesso . In una situazione di questo tipo, nessun componente del sistema operativo pu. Questo sistema pu. Un rootkit in kernel mode pu. In modo del tutto analogo nei sistemi Linux, un rootkit pu. Per esempio, le versioni 6. Microsoft Windows ora implementano una firma obbligatoria per tutti i drivers che operano sullo stesso livello del kernel, in modo da rendere molto pi. Un esempio . Tipicamente il loader del malware sopravvive al passaggio attraverso il protected mode, quando il kernel . Per esempio lo “Stoned Bootkit” riesce a sovvertire il sistema utilizzando un boot loader compromesso in grado di intercettare le chiavi di cifratura e le password. Questo risultato . Altri malware, anche se non intesi come qualcosa che compie azioni indesiderate dall'utente, possono essere alcuni “Vista Loader” o “Windows Loader” che lavorano in maniera molto simile, iniettando una tabella ACPI SLIC (System Licensed Internal Code) nella versione caricata in RAM del BIOS durante il boot, in modo tale da scavalcare il processo di attivazione di Windows Vista e Windows 7. Questo vettore di attacco . La chiave pu. Sfruttando le funzionalit. Diversamente dai normali Hypervisors, loro non devono essere caricati prima del sistema operativo. Un Hypervisor Rootkit non ha bisogno di effettuare alcuna modifica al kernel del bersaglio per attaccarlo; questo per. Per esempio le differenze nelle tempistiche possono essere scoperte da istruzioni della CPU. Il rootkit “Sub. Virt” sviluppato in laboratorio congiuntamente da Microsoft e dai ricercatori della Universit. Il rootkit si nasconde nel firmware, in quanto spesso non ne viene controllata l'integrit. John Heasman ha dimostrato la fattibilit. I dispositivi intercettavano e trasmettevano i dati delle carte attraverso una rete di telefonia mobile. Nel marzo 2. 00. 9, i ricercatori Alfredo Ortega e Anibal Sacco hanno pubblicato i dettagli di un rootkit a livello BIOS per sistemi Windows, in grado di resistere alla sostituzione dell'hard disk o alla reinstallazione del sistema operativo. Alcuni mesi dopo hanno scoperto che alcuni portatili erano venduti con un rootkit legittimo, conosciuto come Absolute Compu. Trace o Absolute Lo. Jack for Laptops, preinstallato in molti BIOS. Questo rootkit . L'amministrazione remota include uno spegnimento o una accensione remota, reset, ridirezione del boot, ridirezione della console, accesso pre- boot alle impostazioni del BIOS, filtri configurabili per il traffico di rete in uscita e in ingresso, controllo della presenza, avvisi out- of- band basati su delle policy, accesso alle informazioni del sistema come ad esempio la configurazione hardware, log degli eventi persistente e altre informazioni che sono conservate in una memoria dedicata (non sull'hard disk), accessibile anche a pc spento o se il sistema operativo non . Alcune di queste funzioni richiedono un rootkit del livello pi. Sandy Bridge e i chipset futuri hanno . I rootkit hardware impiantati nel chipset possono aiutare nel recupero di PC rubati, rimuovere dati o renderli inutili, ma rappresentano anche un problema di privacy e sicurezza, in quanto si trattano a tutti gli effetti di spie irrintracciabili e un hacker potrebbe ottenere il controllo della macchina da remoto. I rootkit impiegano varie tecniche per prendere il controllo di un sistema; il tipo di rootkit va ad influire sulla scelta del vettore di attacco. La tecnica pi. Un altro approccio . Il compito di installazione . Altre classi di rootkit posso essere installati solamente da qualcuno con accesso fisico al sistema bersaglio. Alcuni rootkit possono anche essere installati intenzionalmente dal proprietario del sistema o da qualcun altro autorizzato dal proprietario, con lo scopo, ad esempio, di monitorare gli impiegati, rendendo le tecniche sovversive inutili. I rootkit ottengono questo con la modifica del comportamento delle parti fondamentali di un sistema operativo attraverso il caricamento di codice nei processi, l'installazione o la modifica di drivers o moduli kernel. Le tecniche di offuscamento includono il nascondere i processi in esecuzione ai meccanismi di monitoraggio del sistema e nascondere i file di sistema e altri dati di configurazione. I Rootkit possono, in teoria, sovvertire ogni attivit. Il “rootkit perfetto” pu. Questo include il polimorfismo, tecniche di occultamento, rigenerazione, blocco di software anti- malware. Azioni come richiedere una lista di processi in esecuzione, o una lista di file nelle directory, non sono affidabili, le risposte potrebbero non essere quelle previste. In altre parole, i programmi che identificano rootkit che lavorano mentre il sistema infetto . Come con i virus, la scoperta e l'eliminazione dei rootkit . Software Antivirus), check di integrit.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

November 2017

Categories |

RSS Feed

RSS Feed